|

|

|

|

Firewall de Windows Vista: Configuración Avanzada. |

|

| COMO CONFIGURAR EL FIREWALL DE WINDOWS VISTA (CONFIGURACION AVANZADA).

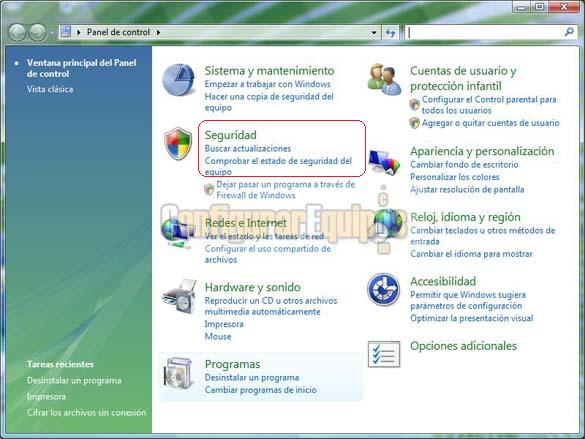

Ya hemos visto en el tutorial Firewall de Windows Vista: Configuración Básica los primeros pasos para configurar el Firewall de Windows Vista. Vamos a ver en este otro tutorial qué podemos hacer en la configuración avanzada. De entrada he de decir que esta configuración avanzada precisa de una serie de conocimientos sobre seguridad para realizarla correctamente, por lo que si no se está muy seguro de lo que se va a hacer es preferible dejar las opciones que están cargadas por defecto. En este tutorial vamos a tratar de la configuración de Firewall de Windows con seguridad avanzada en Windows Vista Ultimate. Dicho esto, vamos a ver como se accede a esta configuración avanzada del Firewall de Windows Vista. En primer lugar vamos al Panel de control, y en este, vamos a Seguridad.

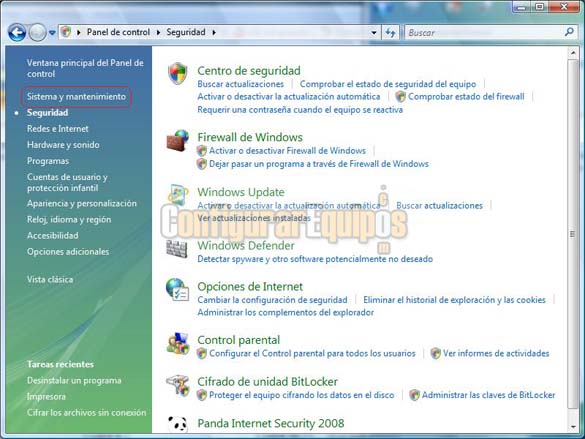

una vez que entramos en Seguridad nos encontramos con la siguiente ventana de opciones.

En esta ventana de opciones, si observamos el panel de la izquierda vemos que hay en enlace que pone Sistema y mantenimiento. Hacemos clic en dicho enlace y pasamos a la siguiente ventana.

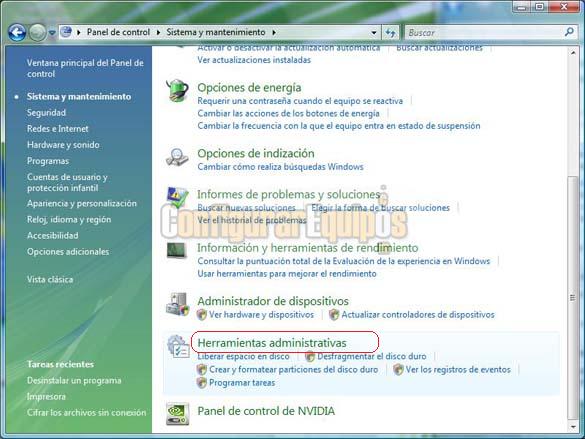

En esta ventana nos encontramos con una buena serie de opciones. A nosotros de momento la que nos interesa es la que pone Herramientas administrativas, que es sobre la que debemos hacer clic. Al hacer clic entramos en la ventana de Herramientas administrativas, que también nos presenta una buena cantidad de opciones.

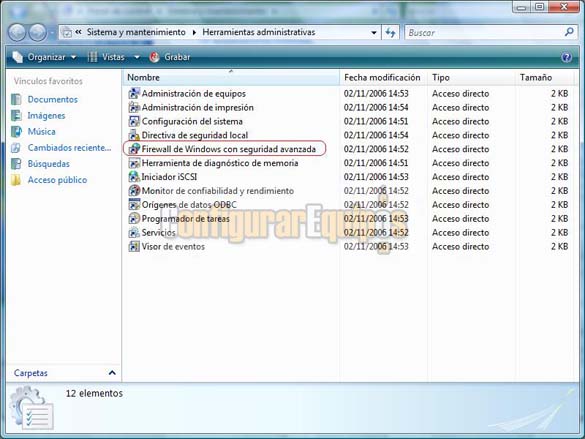

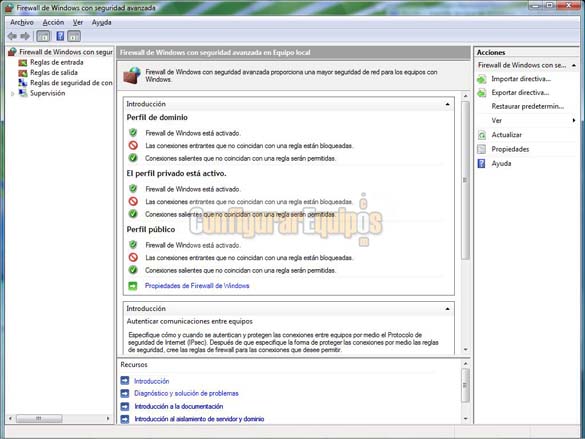

Dentro de esta pantalla hacemos clic sobre la que indica Firewall de Windows con seguridad avanzada. Entramos en la configuración avanzada del Firewal. Vamos a ver qué podemos hacer en cada una de estas ventanas.

En una primera ventana encontramos una parte central en la que se nos ofrece una información sobre nuestra configuración actual, un navegador a la izquierda y un panel de opciones a la derecha. Esta distribución es la adoptada por Windows en casi todas las ventanas de configuración de las herramientas administrativas.

En primer lugar vamos a ver la configuración de las propiedades del Firewall. Para ello hacemos clic sobre el enlace Propiedades del panel de la derecha y vamos a la ventana correspondiente. En esta ventana tenemos cuatro pestañas. Tres de ellas corresponden a la configuración de los tres perfiles (Perfil de dominio, Perfil privado y Perfil público. Estas tres pestañas contienen las mismas opciones, pero aplicables a sus ámbitos. Definimos en ellas el estado del Firewall para ese perfil (Activo o inactivo), que debe hacer con las conexiones entrantes (Bloquear (predeterminado) o Permitir) y con las conexiones salientes (Bloquear o Permitir (predeterminado). Si las conexiones salientes las bloqueamos tendremos que crear una serie de reglas (al igual que hacemos con las entrantes) para definir qué programas pueden acceder a conexiones de salida. Hay que tener en cuenta que en este caso el propio Firewall nos pedirá autorización sobre el desbloqueo de estos cuando soliciten conexión (al igual que pasa con las conexiones entrantes). La cuarta corresponde a la Configuración IPsec.

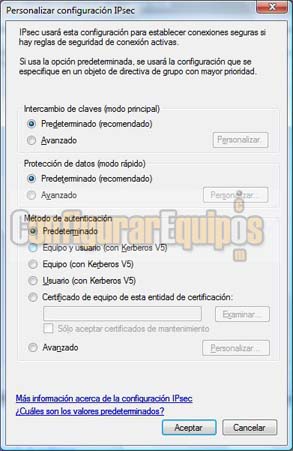

En esta pestaña nos encontramos con dos opciones: Especificar las opciones de IPsec para conexiones seguras y Excepción de IPsec en ICMP. Pulsamos sobre el botón Personalizar que encontramos al lado de las opciones de IPsec y entramos en la ventana de personalización.

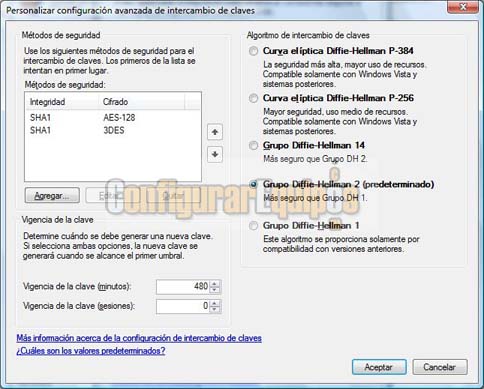

En dicha ventana tenemos una serie de asociaciones de seguridad en las que se nos ofrece la posibilidad de utilizar las opciones predeterminadas o bien las opciones avanzadas. Vamos a ver estas Asociaciones de seguridad: En la primera vemos como tratar el Intercambio de claves (modo principal). Si elegimos la opción Avanzado se activa el botón Personalizar, sobre el que hacemos clic para pasar a la ventana de personalización.

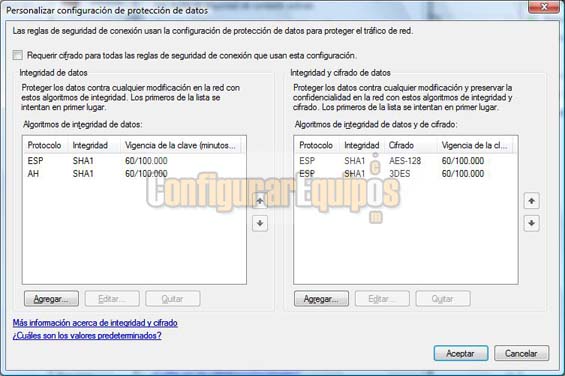

En esta ventana podemos ver las diferentes opciones que tenemos para realizar esta personalización. Dado el carácter de estas opciones, tan solo vamos a mostrar dichas pantallas para la ubicación de las mismas. Insistir una vez más en que estas opciones deben ser modificadas solo por aquellos usuarios con unos buenos conocimientos de lo que están haciendo. En la segunda vemos como tratar la Protección de datos (modo rápido). Si elegimos la opción Avanzado se activa el botón Personalizar, sobre el que hacemos clic para pasar a la ventana de personalización.

Tan solo cabe hacer el mismo comentario que en la opción anterior. A continuación se nos ofrece una lista con los diferentes Modos de autenticación, para que elijamos el que vamos a utilizar. Una vez terminada esta configuración, aceptamos y ya está lista. En el mismo panel de la derecha tenemos también las opciones de Importar directivas, Exportar directivas y Restaurar predeterminados, que nos restaura los valores por defecto establecidos por Windows. Si vamos al panel de la izquierda encontramos una serie de desplegables que nos dan acceso a otras posibilidades de configuración.

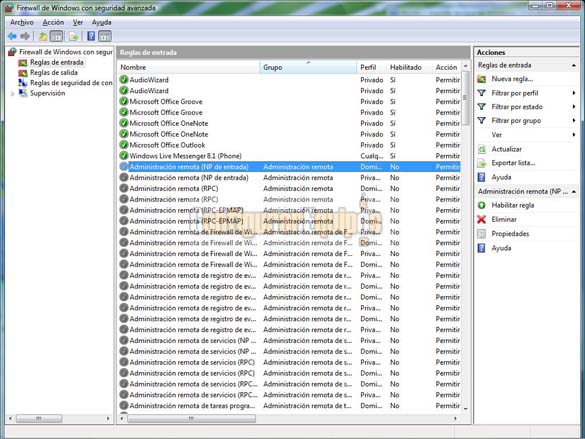

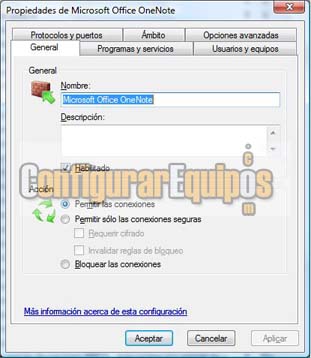

Vamos a ver de entre ellas las Reglas de entrada. Hacemos clic en este enunciado y se nos muestra en la zona central la lista de reglas de entrada. Si observamos la zona de la derecha de la ventana veremos que se nos ofrecen una serie nueva de opciones. En la zona inferior nos muestra el nombre de la regla señalada, un enlace para habilitar o deshabilitar dicha regla, otro para eliminarla, uno a la ayuda y otro, que es el que vamos a ver, que es el de Propiedades de dicha regla. Al hacer clic sobre dichas Propiedades se nos muestra una ventana en la que vemos, a través de una serie de seis pestañas, las diferentes posibilidades de configuración de la regla en cuestión. Vamos a ver de que trata cada una de estas pestañas: General:

En esta pestaña se nos muestra el nombre de la regla, así como las opciones de habilitar y de los tipos de conexiones (Permitir, permitir solo conexiones seguras, con las opciones de Requerir cifrado y de Invalidar reglas de bloqueo, y no permitir conexiones. Programas y servicios:

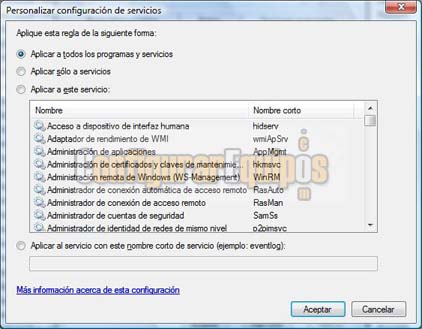

Vemos aquí una serie de opciones, tales como el ámbito de aplicación de la regla seleccionada y los servicios a los que se va a aplicar esta regla. Tenemos un botón de Configuración para acceder a la ventana de configuración de estos servicios. Al hacer clic sobre este botón pasamos a la ventana de personalización de la configuración de servicios.

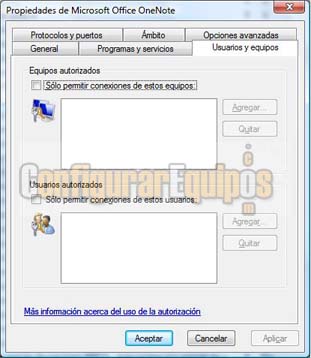

En esta ventana podemos elegir si una determinada regla se aplica a programas, a servicios o a ambos. Además de esto, podemos indicar a qué servicios se aplica, así como añadir algún servicio que no esté en la lista. Usuarios y equipos:

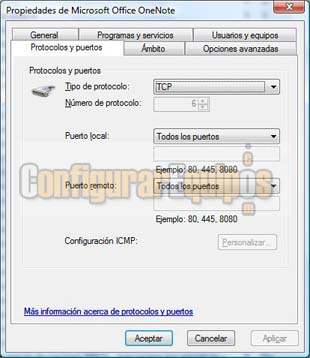

Desde esta pestaña tenemos la posibilidad de limitar la conexión a través del Firewall de Windows Vista a una serie de usuarios o de equipos, con lo que se restringirá la conexión al resto. Por poner un ejemplo, podemos en una red de 5 ordenadores podemos limitar la conexión a nuestro ordenador a tan solo tres de ellos. Protocolos y puertos:

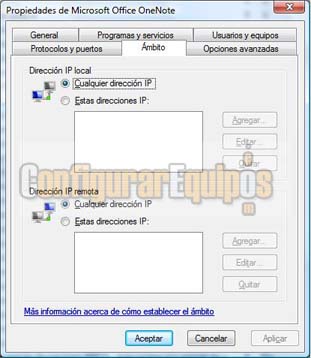

Del mismo modo, podemos configurar tanto los protocolos como los puertos a los que se ha de aplicar una regla. Ambito:

Podemos definir desde esta pestaña un ámbito de aplicación (mediante direcciones IP), tanto en IP locales como IP remotas. Opciones avanzadas:

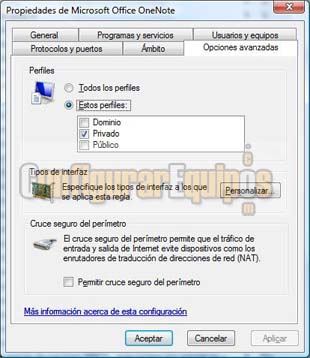

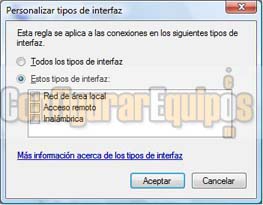

Desde la pestaña de Opciones avanzadas podemos definir los perfiles a los que se va a aplicar una regla (al perfil de Dominio, al perfil Privado o al perfil Público). Por supuesto tenemos la opción de aplicar a todos los perfiles. En esta misma pestaña tenemos una opción de configurar el tipo de interfaz a la que se va a aplicar esta regla. A esta configuración se accede mediante el botón Personalizar, que tenemos a la derecha del apartado Tipos de interfaz.

Como podemos ver en la imagen, las opciones que se nos muestran son dos, Una es Todos los tipos de interfaz y la otra es Estos tipos de interfaz, en la que se nos ofrecen tres opciones: - Red de área local. - Acceso remoto. - Inalámbrica. Todo esto es válido tanto para las reglas de entrada como para las reglas de salida, ya que las opciones son las mismas. Reglas de seguridad de conexión:

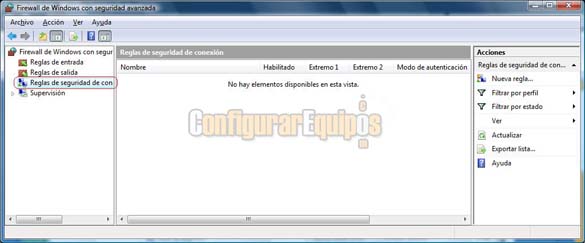

En este mismo panel lateral tenemos también la configuración de las reglas de seguridad de conexión. Como podemos ver, a la derecha tenemos un enlace a Nueva regla. Hacemos clic sobre él y vamos a crear una Regla de seguridad de conexión. Como podemos comprobar, se nos abre una nueva ventana a través de la cual vamos a crear esta nueva regla.

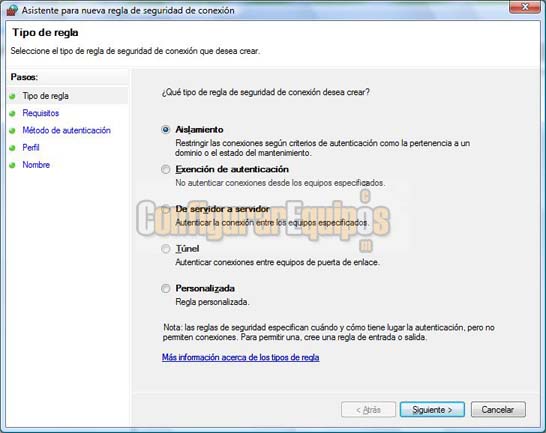

En una primera ventana se nos pide que indiquemos el tipo de regla que vamos a crear. En la imagen podemos ver los tipos que se nos ofrecen. Estos son: - Aislamiento: Restringir la conexión según criterios de autenticación como la pertenencia a un dominio o el estado del mantenimiento. - Exención de autenticación: No autentificar conexiones desde los equipos especificados. - De servidor a servidor: Autentificar la conexión sobre los equipos especificados. - Túnel: Autentificar conexiones entre equipos de puesta de enlace. - Personalizada: Regla personalizada. Vamos a ver los pasos para crear una regla de aislamiento. Una vez elegida esta opción, a través del botón Siguiente vamos a ir pasando una serie de ventanas en las que se nos van a pedir unos datos para esta regla.

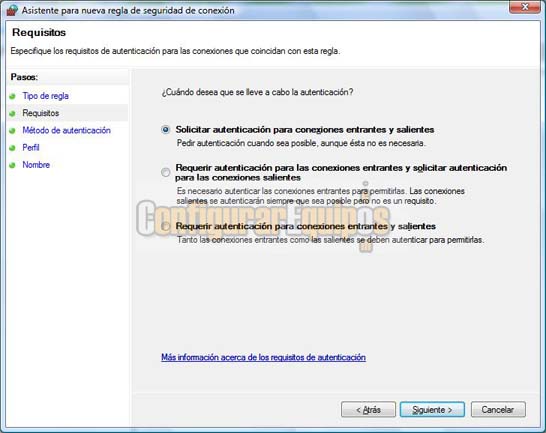

En esta primera ventana indicaremos los Requisitos de esta regla.

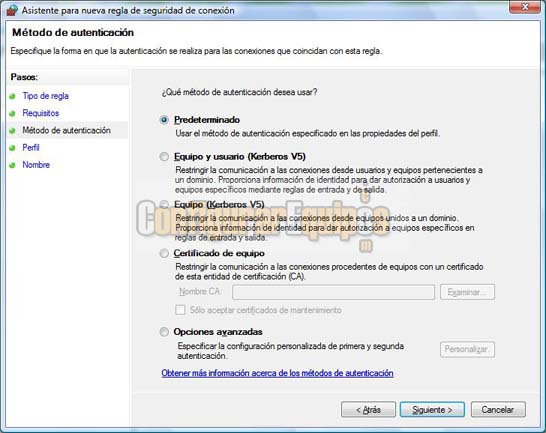

En una segunda ventana determinaremos el Método de autenticación.

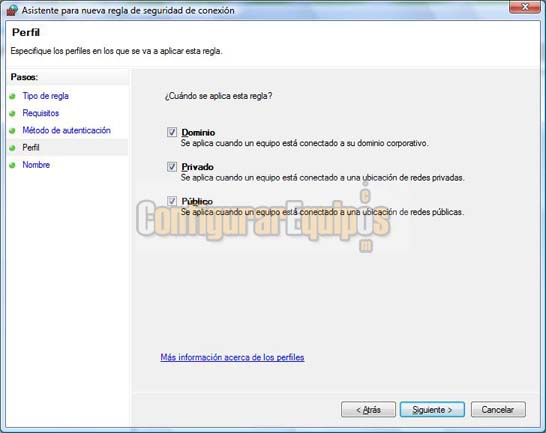

Pasamos a una tercera ventana, en la que señalamos el Perfil al que se va a aplicar esta regla.

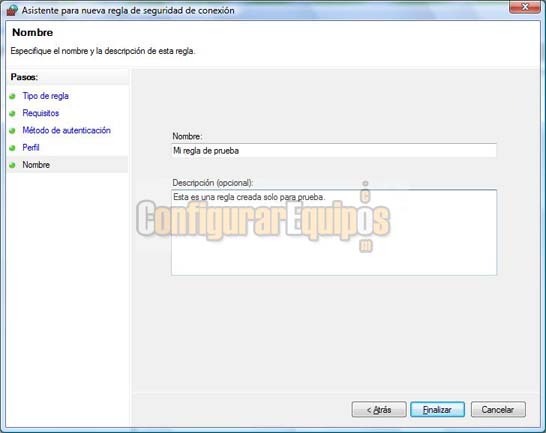

Por último, en esta cuarta ventana indicamos el Nombre de la regla, así como una descripción de la misma (esto es muy importante siempre que creemos una regla propia). En esta ventana hacemos clic en Finalizar y ya tenemos creada esta regla. El sistema de configuración para los diferentes tipos de reglas de seguridad de conexión es exactamente el mismo, salvo, claro está, que en cada uno de ellos se nos pedirán en las diferentes ventanas los datos propios de la regla de seguridad que estemos creando. En este mismo panel de la izquierda tenemos un enlace bajo el título de Supervisión, desde el que podemos supervisar tanto las diferentes opciones del Firewall como de las Reglas de seguridad de conexión y las de las Asociaciones de seguridad.

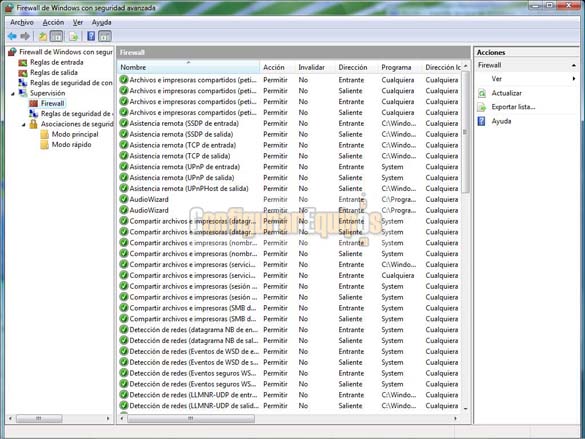

En esta captura podemos ver las diferentes excepciones y reglas que tenemos establecido en el Firewall. Bien, con esto ya tendríamos configurado nuestro Firewall de Windows Vista. Insisto en que este tipo de configuración solo debe ser hecha por aquellos con un conocimiento preciso de lo que están haciendo, por lo que este tutorial no pretende ser un manual de configuración avanzada de este Firewall, sino tan solo dar una idea sobre el mismo e indicar donde se encuentran las diferentes opciones. |

| Tags: Seguridad, Firewall |

|

|

|

|